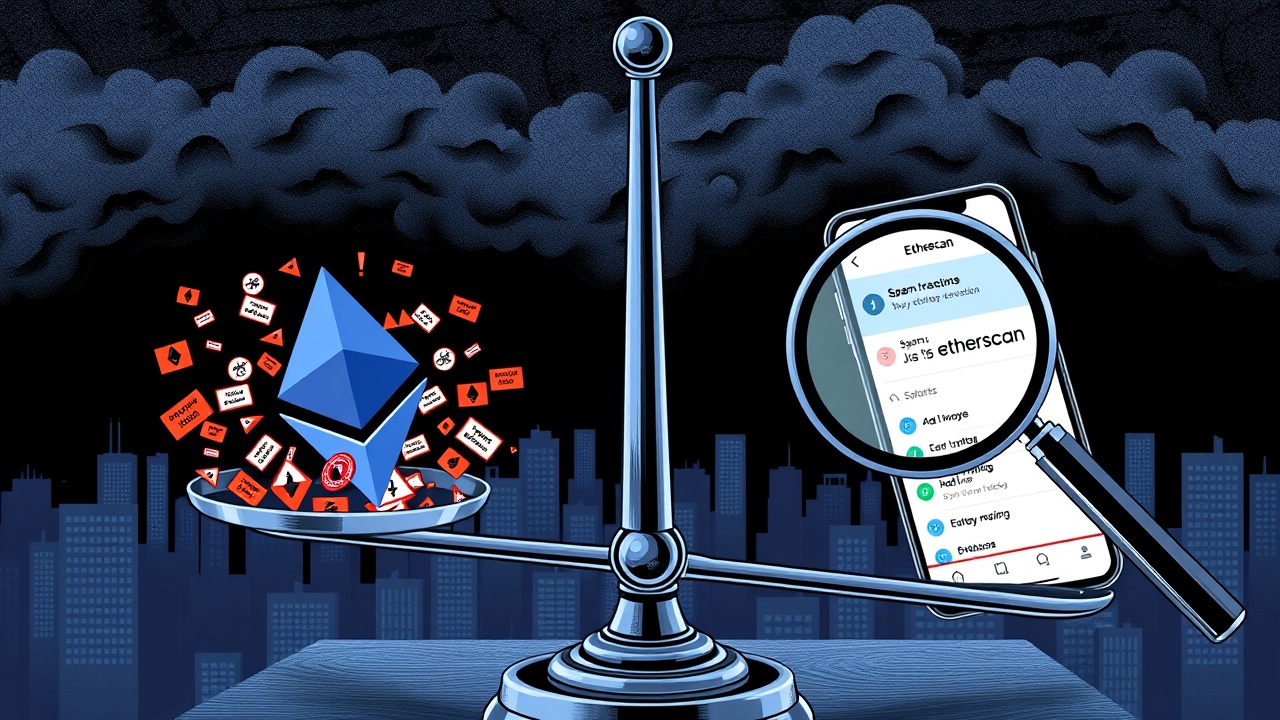

Kritikk mot Etherscan

CZ retter kritikk mot Etherscan for å vise spam-transaksjoner relatert til adresseforgiftning-svindel, og uttaler at blokkutforskere bør filtrere ut ondsinnede overføringer helt. Den tidligere Binance-CEOen postet på X at TrustWallet allerede har implementert denne filtreringen, mens Etherscan fortsatt viser nullverdi-forgiftningstransaksjoner som flommer over brukerens lommebøker.

Hendelsen med adresseforgiftning

Kritikken følger en hendelse der en bruker identifisert som Nima mottok 89 adresseforgiftning-e-poster på under 30 minutter etter å ha gjort bare to stablecoin-overføringer på Ethereum. Etherscan utstedte en advarsel om angrepet, som har som mål å lure brukere til å kopiere lignende adresser fra transaksjonshistorikken når de sender midler.

«Så mange vil bli offer for dette,» advarte Nima etter at den automatiserte angrepskampanjen målrettet hans lommebok.

«Blokkutforskere bør ikke vise disse spam-transaksjonene. Det bør være enkelt å filtrere dem helt ut. Dette kan allerede gjøres.»

Filtrering av transaksjoner

Det ble presisert at Etherscan skjuler nullverdi-overføringer som standard, men BscScan og Basescan krever at brukerne klikker på en «skjul 0 beløp tx»-knapp eksplisitt for å fjerne transaksjoner fra adresseforgiftning-angrep. Forskjellen i standardinnstillinger etterlater noen brukere utsatt for å se spam som kan føre til at de sender midler til adresser kontrollert av angripere.

CZ bemerket at filtreringen kan påvirke mikrotransaksjoner mellom AI-agenter i fremtiden, og antydet at AI kan brukes til å skille legitime nullverdi-overføringer fra spam.

Risikoer ved bytter

Dr. Favezy påpekte at bytter skaper ytterligere risikoer utover adresseforgiftning. Et bytte fra 0x98-lommeboken som omgjorde 50 millioner dollar til 36 000 dollar i går, hevet bekymringer om ruting og valg av likviditetskilder.

«Jeg håper virkelig at AI-agenter vil være i stand til å rute gjennom de riktige ruterne og de beste likviditetskildene for å unngå situasjoner som dette,» skrev Favezy.

Angrepsmetode

Angrepet fungerer ved å initiere nullverdi-tokenoverføringer ved hjelp av transferFrom-funksjonen. Angripere sender 0-verdi-tokens for å skape overføringshendelser som vises i offerets transaksjonshistorikk. Hver adresse har som standard 0 verdi-godkjenning, noe som tillater hendelsesutslipp. Angripere kombinerer deretter dette med adresseforfalskning for å øke sannsynligheten for at ofrene kopierer feil overføringsadresse. De forfalskede adressene matcher de første og siste tegnene i legitime adresser.

Nimas sak viser omfanget av disse angrepene, med 89 forgiftningsforsøk på 30 minutter fra bare to legitime overføringer. Den automatiserte naturen betyr at angripere kan målrette tusenvis av adresser samtidig når de oppdager stablecoin- eller tokenbevegelser på kjeden.